Last Updated on November 11, 2022 by

-

Recommend

Cisco Netacad ITE v7 – IT Essentials (Version 7.00) – IT Essentials 7.0 Chapter 3 Exam Answers 2022 2023

IT Essentials (Version 7.00) – IT Essentials 7.0 Chapter 3 Exam Answers 2022 2023 Full 100%

-

Match the RAID technology terms to the description. (Not all options are used.)

ITE v7.0 – IT Essentials (Version 7.0) – IT Essentials 7.0 Chapter 3 Exam Answers 001 -

Which two considerations would be of the greatest importance when building a workstation that will run multiple virtual machines? (Choose two.)

- amount of RAM

- number of CPU cores

- water cooling

- powerful video card

- high-end sound card

Explanation:

Virtual computing requires more powerful hardware configurations because each installation needs its own resources and thus requires a lot of RAM and CPU processing power.

-

Which two components are commonly replaced when a computer system with a newer motherboard is being upgraded? (Choose two.)

- RAM

- hard disk drive

- CPU

- optical drive

- CMOS battery

- adapter card

Explanation:

When a motherboard is being upgraded to a newer version, both the CPU and RAM are commonly upgraded to support the motherboard compatibility requirements.

-

What are two reasons for installing a second hard disk drive inside an existing computer? (Choose two.)

- to support a RAID array

- to store BIOS configuration settings

- to store the system swap file

- to increase CPU speed

- to allow access to a secondary display output

Explanation:

The common reasons to install a second hard disk drive in a computer include: 1) increase storage space, 2) increase hard drive speed, 3) install a second operating system, 4) store the system swap file, 5) provide fault tolerance, and 6) backup the original hard drive.

-

A technician has just finished assembling a new computer. When the computer is powered up for the first time, the POST discovers a problem. How does the POST indicate the error?

- It issues a number of short beeps.

- The LED on the front of the computer case flashes a number of times.

- It places an error message in the BIOS.

- It locks the keyboard.

-

What is a function of the BIOS?

- enables a computer to connect to a network

- provides temporary data storage for the CPU

- performs a check on all internal components

- provides graphic capabilities for games and applications

-

A technician has assembled a new computer and must now configure the BIOS. At which point must a key be pressed to start the BIOS setup program?

- before the computer is powered on

- during the Windows load process

- during the POST

- after the POST, but before Windows starts to load

Explanation:

To enter the BIOS setup program, you must press the proper key or key sequence during POST. Many motherboards will display graphics while the computer is checking hardware and waiting for the proper key press for the user to enter the BIOS.

-

How does an inline UPS protect computer equipment against electrical power brownouts and blackouts?

- by grounding excess electrical voltage

- by using a battery to supply a constant level of voltage

- by switching from main power to a standby power source

- by stopping the flow of voltage to the computer

Explanation:

Uninterruptible power supplies (UPS) contain a battery which is constantly providing a consistent level of voltage to the computer.

-

Which condition refers to a reduced voltage level of AC power that lasts for an extended period of time?

- brownout

- sag

- spike

- surge

Explanation:

Surges and spikes are increased voltage levels. A sag is a short duration reduction in line voltage while a brownout is a reduction in voltage that occurs for an extended period of time.

-

How should a technician dispose of an empty inkjet printer cartridge?

- Refill it.

- Throw it away.

- Follow local regulations for disposal.

- Give it back to the customer.

Explanation:

Refilling used inkjet cartridges is not recommended, as it may void the printer warranty and could leak ink, damaging the printer. Printer cartridges should be recycled, following the procedures established for recycling by the manufacturer. Because they are an environmental hazard, they should never be thrown away.

-

What makes CRT monitor disposal dangerous for a technician who is handling the disposal?

- potential breathing hazards

- potential explosive materials

- potential residual high voltage

- potential health-damaging chemicals

Explanation:

CRT monitors do contain lead, barium, and rare earth metals that can be dangerous to the environment if not disposed of properly, but the danger to the technician is in the high voltage levels that can be stored even after powering off the monitor and disconnecting the power cord. A technician might be disposing of a CRT monitor that has the cover ajar or removed and be exposed to the high voltage.

-

Which type of interface was originally developed for high-definition televisions and is also popular to use with computers to connect audio and video devices?

- FireWire

- DVI

- HDMI

- USB

- VGA

Explanation:

High definition multimedia interface, or HDMI, was originally a television standard. However, because it has many digital features, it is also a popular interface to connect audio and video devices to computers.

-

What is indicated by the contrast ratio of a monitor?

- the difference in the intensity of light between the brightest white and darkest black that can be displayed

- how often the picture image is refreshed

- the total number of pixels that make up the picture

- the ratio of the horizontal and vertical viewing areas of the monitor

Explanation:

Contrast ratio is one of many factors that is used to describe the resolution of a monitor. Contrast ratio is a measure of the difference in intensity between white and black areas of the picture. A higher contrast ratio means the monitor can produce pictures with brighter whites and darker blacks.

-

What electrical unit refers to the number of electrons moving through a circuit per second?

- current

- voltage

- resistance

- power

Explanation:

Current refers to the amount of electrons moving through a circuit per second and is measured in amperes or amps.

-

What characteristic of electricity is expressed in watts?

- the amount of work required to move electrons through a circuit

- the resistance to the flow of current in a circuit

- the amount of electrons flowing through a circuit per second

- the work required to move electrons through a circuit multiplied by the number of electrons flowing through a circuit per second

Explanation:

Watts is the unit used to measure the electrical power. Power refers to the work required to move electrons through a circuit multiplied by the number of electrons flowing through a circuit per second.

-

Which is a BIOS security feature that can prevent data from being read from a hard drive even if the hard drive is moved to another computer?

- drive encryption

- RAID

- secure boot

- BIOS passwords

Explanation:

There are several commonly available BIOS security features. Drive encryption is used to encrypt hard drives to prevent data access. Secure boot ensures that devices will only boot a trusted operating system. BIOS passwords allow different levels of BIOS access. RAID is not a BIOS security feature but rather provides redundancy and fault tolerance by using multiple hard drives.

-

What data is stored in the CMOS memory chip?

- BIOS settings

- Windows configuration settings

- user login information

- device driver

Explanation:

The complementary metal-oxide semiconductor (CMOS) chip is a small memory chip located on the motherboard that is used to store saved BIOS settings.

-

What is the purpose of LoJack?

- It allows the owner of a device to remotely locate, lock, or delete all files from the device.

- It ensures that a computer will only boot an operating system that is trusted by the motherboard manufacturer.

- It provides passwords for different levels of access to the BIOS.

- It encrypts data on hard drives to prevent access without the correct password.

Explanation:

The LoJack security feature protects against data theft if a device is stolen by allowing the owner to locate, lock, or delete all files on the device.

-

What is one purpose of adjusting the clock speed within the BIOS configuration settings?

- to allow a computer to run multiple operating systems in files or partitions

- to change the order of the bootable partitions

- to disable devices that are not needed or used by the computer

- to allow the computer to run slower and cooler

Explanation:

The CPU clock speed can be adjusted up or down within the BIOS configuration settings. By lowering the clock speed, a CPU can run slower and cooler. Increasing the CPU clock speed makes the computer run faster and hotter.

-

A user playing a game on a gaming PC with a standard EIDE 5400 RPM hard drive finds the performance unsatisfactory. Which hard drive upgrade would improve performance while providing more reliability and more energy efficiency?

- a 7200 RPM EIDE hard drive

- a 7200 RPM SATA hard drive

- a 10,000 RPM SATA hard drive

- an SSD

Explanation:

Games require a lot of storage. In order for the computer to load and run games quickly, a fast hard drive will need to be installed. To obtain best performance an SSD (Solid-State Drive) will perform faster than an EIDE drive or a SATA drive.

-

Which security feature in modern CPUs protects memory areas that contain part of the operating system from malware attacks?

- encryption

- TPM

- execute disable bit

- LoJack

Explanation:

The execute disable option can be turned on, if the feature is supported by the OS, to prevent malicious code from being executed inside a specific memory area that contains operating system files.

-

A user reports that every morning when a particular computer is turned on, the configuration settings on that computer have to be reset. What action should be taken to remedy this situation?

- Replace the motherboard.

- Replace the CMOS battery.

- Move the jumpers.

- Upgrade the BIOS.

Explanation:

BIOS information is maintained through the use of a CMOS battery. If the CMOS battery no longer provides power, configuration settings may be lost.

-

A data analyst has asked a technician to help protect locally stored data by installing a RAID. What is the minimum number of drives the technician has to install if configuring a RAID level 6?

- 3

- 5

- 6

- 7

-

A data analyst has asked a technician to help protect locally stored data by installing a RAID. What is the minimum number of drives the technician has to install if configuring a RAID level 10?

- 4

- 5

- 6

- 7

-

A data analyst has asked a technician to help protect locally stored data by installing a RAID. What is the minimum number of drives the technician has to install if configuring a RAID level 10?

- 4

- 6

- 10

- 7

-

A data analyst has asked a technician to help protect locally stored data by installing a RAID. What is the minimum number of drives the technician has to install if configuring a RAID level 1?

- 2

- 6

- 10

- 7

-

A data analyst has asked a technician to help protect locally stored data by installing a RAID. What is the minimum number of drives the technician has to install if configuring a RAID level 5?

- 3

- 7

- 6

- 10

-

A data analyst has asked a technician to help protect locally stored data by installing a RAID. What is the minimum number of drives the technician has to install if configuring a RAID level 5?

- 3

- 1

- 7

- 10

-

A data analyst has asked a technician to help protect locally stored data by installing a RAID. What is the minimum number of drives the technician has to install if configuring a RAID level 6?

- 3

- 1

- 7

- 10

-

A data analyst has asked a technician to help protect locally stored data by installing a RAID. What is the minimum number of drives the technician has to install if configuring a RAID level 6?

- 3

- 1

- 5

- 6

-

A data analyst has asked a technician to help protect locally stored data by installing a RAID. What is the minimum number of drives the technician has to install if configuring a RAID level 10?

- 4

- 5

- 1

- 6

-

A data analyst has asked a technician to help protect locally stored data by installing a RAID. What is the minimum number of drives the technician has to install if configuring a RAID level 1?

- 2

- 6

- 1

- 5

-

A technician has been asked to configure several computers with RAID. The customer needs protection if one drive fails, fast access, and drive capacity. Which RAID should the technician install?

- RAID 5

- RAID 4

- RAID 2

- RAID 3

-

A technician has been asked to configure several computers with RAID. The customer needs protection if two drive fails and wants as much drive capacity as possible. Which RAID should the technician install?

- RAID 6

- RAID 7

- RAID 2

- RAID 3

-

A technician has been asked to configure several computers with RAID. The customer needs protection if two drive fails and wants as much drive capacity as possible. Which RAID should the technician install?

- RAID 6

- RAID 7

- RAID 8

- RAID 4

-

A technician has been asked to configure several computers with RAID. The customer needs protection for one drive failure and only has room in the computer for two drives. Which RAID should the technician install?

- RAID 1

- RAID 7

- RAID 8

- RAID 4

-

A technician has been asked to configure several computers with RAID. The customer wants RAID and full drive capacity, but does not care about a drive failure, because all data is constantly backed up. The computer where the RAID is to be installed only has room for two drives. Which RAID should the technician install?

- RAID 0

- RAID 8

- RAID 7

- RAID 4

-

A technician has been asked to configure several computers with RAID. The customer wants data to be stored on two drives that are used to maximum capacity and does not care if a single drive fails, because data is backed up hourly. Which RAID should the technician install?

- RAID 0

- RAID 8

- RAID 7

- RAID 4

-

A technician has been asked to configure several computers with RAID. The customer wants data to be stored on three drives and protection for one drive failure. Which RAID should the technician install?

- RAID 5

- RAID 2

- RAID 8

- RAID 7

-

A technician has been asked to configure several computers with RAID. The customer wants three drives to be used and protection if one drive fails. Which RAID should the technician install?

- RAID 5

- RAID 2

- RAID 4

- RAID 3

-

A technician has been asked to configure several computers with RAID. The customer wants to incorporate mirroring and striping as part of the RAID. Which RAID should the technician install?

- RAID 10

- RAID 3

- RAID 4

- RAID 2

-

A technician has been asked to configure several computers with RAID. The customer wants the best RAID possible with three drives used. Which RAID should the technician install?

- RAID 6

- RAID 3

- RAID 4

- RAID 2

-

A technician is selecting a PC that will be used by a user as a thin client. What is a major consideration that needs to be taken into account?

- network connection to a server

- multiple SCSI drives

- optical drive

- multiple touch screens

-

A technician is selecting a web server that will be used to host multiple gaming applications. What is a major consideration that needs to be taken into account?

- powerful processor

- multiple SCSI drives

- optical drive

- multiple touch screens

-

A technician is selecting a web server that will be used to host multiple gaming applications. What is a major consideration that needs to be taken into account?

- powerful processor

- read-only memory modules

- multiple touch screens

- multiple SCSI drives

-

A technician is selecting a PC that will be used by a songwriter to mix tracks. What is a major consideration that needs to be taken into account?

- specialized audio card

- dual-fan power supply

- smart card reader

- Thunderbolt connector

-

A technician is selecting a laptop that will be used by a teleworker for connecting to the internet while traveling anywhere. What is a major consideration that needs to be taken into account?

- cellular card

- Thunderbolt connector

- smart card reader

- dual-fan power supply

-

A technician is selecting a server that will be used by a cloud provider for data storage. What is a major consideration that needs to be taken into account?

- multiple large hard drives

- smart card reader

- Thunderbolt connector

- dual-fan power supply

-

A technician is selecting a server that will be used by a cloud provider to provide fault tolerance for large quantities of stored data. What is a major consideration that needs to be taken into account?

- RAID

- smart card reader

- Thunderbolt connector

- dual-fan power supply

-

A technician is selecting a server that will be used by a cloud provider to provide fault tolerance for large quantities of stored data. What is a major consideration that needs to be taken into account?

- RAID

- motherboard that supports dual-channeling

- smart card reader

- Thunderbolt connector

-

A technician is selecting a PC that will be used by an employee who wants to share a keyboard and mouse among three devices. What is a major consideration that needs to be taken into account?

- KVM switch

- motherboard that supports dual-channeling

- smart card reader

- Thunderbolt connector

-

A technician is selecting a PC that will be used by an employee who wants to share a keyboard and mouse among three devices. What is a major consideration that needs to be taken into account?

- KVM switch

- UEFI BIOS

- dual-fan power supply

- read-only memory modules

-

Recommend

4.5

32

votes

Article Rating

Инженер только что закончил сборку нового компьютера. При первом включении питания компьютера процедура POST обнаруживает проблему. Каким образом POST указывает на ошибку?

Клавиатура блокируется.

Сообщение об ошибке передается в BIOS.

Индикатор на передней панели корпуса компьютера несколько раз мигает.

? Раздается серия звуковых сигналов.

Инженер пытается устранить проблему с компьютером, который не удается загрузить. При включении питания компьютера раздается несколько звуковых сигналов и отображается сообщение о том, что настройки BIOS были изменены и требуется перенастройка. Инженер перенастраивает параметры BIOS, сохраняет их, и компьютер загружается. Позже, после выключения компьютера и его повторного включения, отображается то же сообщение об ошибке, и все изменения BIOS исчезают. Что следует сделать инженеру, чтобы исправить проблему?

? Заменить батарею CMOS.

Обновить микропрограмму BIOS.

Заменить материнскую плату.

Извлечь и вставить снова модули ОЗУ.

Инженер только что закончил сборку нового компьютера. При первом включении питания компьютера процедура POST обнаруживает проблему в видеоподсистеме. Каким образом POST указывает на ошибку?

блокируется клавиатура

индикатор на передней панели корпуса компьютера несколько раз мигает

? раздается несколько звуковых сигналов

сообщение об ошибке передается в BIOS

Назовите важное действие, необходимое при установке второго жесткого диска PATA в компьютере.

Установка идентификационного номера диска при помощи установки перемычки в правильное положение.

? Правильное совмещение контакта №1 кабеля передачи данных PATA с разъемом.

Установка размера файла подкачки на новом диске.

Настройка параметров BIOS для автоматического обнаружения главного диска.

Что используется для предотвращения контакта материнской платы с металлическими участками корпуса компьютера?

заглушка тыловых портов корпуса

термопаста

? изолирующие муфты

разъемы с нулевым усилием вставки

Каково минимальное число дисков, необходимое для развертывания RAID 0?

? 2

4

3

1

Инженер обнаруживает, что порт PS/2 для подключения мыши не работает. У инженера есть несколько моделей мыши на замену. Какой порт ввода следует использовать для установки сменной мыши?

параллельный

? USB

eSATA

FireWire

Инженер устанавливает дополнительную память на компьютер. Как ему обеспечить правильное размещение памяти?

Метка на модуле памяти всегда должна быть направлена в сторону ЦП.

Гнезда для модуля памяти имеют цветовую маркировку: один край обозначен красным цветом, а другой — синим.

Стрелки на модуле памяти должны быть совмещены со стрелками на гнезде для материнской платы.

? Ключ в модуле памяти должен быть совмещен с ключом в гнезде для модуля памяти.

Инженер выполняет сборку нового компьютера. Какие два компонента часто проще установить перед монтажом материнской платы в корпусе? (Выберите два варианта.)

? память

? ЦП

видеокарта

звуковая плата

Сетевой адаптер

Какие три важных аспекта следует учитывать при установке ЦП на материнскую плату? (Выберите три варианта).

К рычагу загрузки применяется максимальное усилие вставки, так что ЦП фиксируется на месте.

? ЦП должен быть правильно ориентирован и вставлен в гнездо.

Батарея EPROM CMOS должна быть извлечена перед установкой ЦП.

? Принять антистатические меры предосторожности.

? Термостат и вентилятор ЦП должны быть установлены надлежащим образом.

Контакты ЦП необходимо предварительно очистить с помощью изопропилового спирта.

Какой тип разъема следует использовать для подачи питания на привод оптических дисков с интерфейсом PATA?

Berg

? Molex

AT

PS/2

Какое утверждение описывает назначение рамки разъема ввода-вывода?

Она вставляется в материнскую плату, увеличивая число доступных гнезд для адаптерных плат.

Она предоставляет несколько гнезд для подключения жестких дисков SATA к материнской плате.

Она подключает гнезда адаптера PCIe, используемые для видео, непосредственно к ЦП для увеличения скорости обработки.

? Она обеспечивает возможность подключения к портам ввода-вывода материнской платы в разных корпусах компьютера.

Инженера попросили установить второй оптический привод в компьютер. Инженеру потребуется настроить этот привод как подчиненный. Как выполнить эту настройку?

? Использовать перемычки на приводе для настройки диска в качестве вспомогательного.

Использовать перемычки на материнской плате для настройки диска в качестве подчиненного.

Подключить диск после перекручивания кабеля PATA.

Обозначить привод как подчиненный в CMOS.

Инженер устраняет неполадки с приводом гибких дисков компьютера. Он обнаруживает, что индикатор на приводе гибких дисков постоянно горит. Что следует сделать, чтобы решить проблему?

Удалить привод гибких дисков через мастер «Установка и удаление оборудования»

Заменить привод гибких дисков.

? Подключить кабель данных, убедившись, что цветная полоска на кабеле совмещена с контактом 1 на приводе и материнской плате.

Изменить настройку перемычки для привода гибких дисков на master (главное устройство).

Где хранятся данные настройки BIOS?

? CMOS

кэш

жесткий диск

ОЗУ

Укажите два примера параметров CMOS, которые можно изменить. (Выберите два варианта.)

размер разделов диска

драйверы устройств

размер файла подкачки

? включение и выключение устройств

? порядок загрузки

Как лучше всего нанести термопасту при переустановке ЦП?

? Очистить ЦП и основание радиатора с помощью изопропилового спирта перед нанесением термопасты.

Соскрести остатки старой термопасты с радиатора с помощью острого ножа и обильно нанести новый слой термопасты.

Заменить основание радиатора перед нанесением термопасты.

Очистить основание радиатора с помощью медицинского спирта перед нанесением термопасты.

Нанести толстый слой термопасты поверх ранее нанесенной, прежде чем выполнять переустановку ЦП.

В чем заключается преимущество использования драйверов с цифровой подписью?

Они гарантированно совместимы со всеми операционными системами.

Они не требуют обновления.

Производитель гарантирует их совместимость с любым оборудованием.

Они не подвержены ошибкам.

? Они проверены на совместимость с конкретной операционной системой.

Каково назначение BIOS?

позволяет компьютеру подключаться к сети

? выполняет самотестирование при включении питания (POST) для внутренних компонентов

предоставляет графические возможности для видеоигр и приложений

предоставляет временное хранилище данных для ЦП

Инженер собрал новый компьютер и теперь должен настроить BIOS. В какой момент следует нажать клавишу для запуска программы настройки BIOS?

? во время процедуры POST

в процессе загрузки Windows

перед включением компьютера

после процедуры POST, но перед началом загрузки Windows

Вы контролируете работу нового инженера, устанавливающего драйвер устройства на компьютере под управлением ОС Windows. Он спрашивает, почему компания настаивает на использовании драйверов с цифровой подписью. Как лучше всего ответить на этот вопрос?

Использование драйвера без цифровой подписи может привести к фрагментации файлов при их обработке.

Драйвер с цифровой подписью утвержден компанией, разработавшей этот драйвер устройства.

? Драйвер с цифровой подписью прошел лабораторное тестирование Microsoft на проверку качества и таким образом снижает риски для системы.

Все компании, производящие устройства для компьютеров Windows, должны получить подпись Microsoft о завершении контроля на новом драйвере перед его добавлением к операционной системе.

Драйверы с цифровой подписью предотвращают физическое повреждение устройств.

Инженер только что закончил сборку нового компьютера. При первом включении питания компьютера процедура POST обнаруживает проблему. Каким образом POST указывает на ошибку?

Клавиатура блокируется.

Сообщение об ошибке передается в BIOS.

Индикатор на передней панели корпуса компьютера несколько раз мигает.

? Раздается серия звуковых сигналов.Инженер пытается устранить проблему с компьютером, который не удается загрузить. При включении питания компьютера раздается несколько звуковых сигналов и отображается сообщение о том, что настройки BIOS были изменены и требуется перенастройка. Инженер перенастраивает параметры BIOS, сохраняет их, и компьютер загружается. Позже, после выключения компьютера и его повторного включения, отображается то же сообщение об ошибке, и все изменения BIOS исчезают. Что следует сделать инженеру, чтобы исправить проблему?

? Заменить батарею CMOS.

Обновить микропрограмму BIOS.

Заменить материнскую плату.

Извлечь и вставить снова модули ОЗУ.Инженер только что закончил сборку нового компьютера. При первом включении питания компьютера процедура POST обнаруживает проблему в видеоподсистеме. Каким образом POST указывает на ошибку?

блокируется клавиатура

индикатор на передней панели корпуса компьютера несколько раз мигает

? раздается несколько звуковых сигналов

сообщение об ошибке передается в BIOSНазовите важное действие, необходимое при установке второго жесткого диска PATA в компьютере.

Установка идентификационного номера диска при помощи установки перемычки в правильное положение.

? Правильное совмещение контакта №1 кабеля передачи данных PATA с разъемом.

Установка размера файла подкачки на новом диске.

Настройка параметров BIOS для автоматического обнаружения главного диска.Что используется для предотвращения контакта материнской платы с металлическими участками корпуса компьютера?

заглушка тыловых портов корпуса

термопаста

? изолирующие муфты

разъемы с нулевым усилием вставкиКаково минимальное число дисков, необходимое для развертывания RAID 0?

? 2

4

3

1Инженер обнаруживает, что порт PS/2 для подключения мыши не работает. У инженера есть несколько моделей мыши на замену. Какой порт ввода следует использовать для установки сменной мыши?

параллельный

? USB

eSATA

FireWire

Инженер устанавливает дополнительную память на компьютер. Как ему обеспечить правильное размещение памяти?

Метка на модуле памяти всегда должна быть направлена в сторону ЦП.

Гнезда для модуля памяти имеют цветовую маркировку: один край обозначен красным цветом, а другой — синим.

Стрелки на модуле памяти должны быть совмещены со стрелками на гнезде для материнской платы.

? Ключ в модуле памяти должен быть совмещен с ключом в гнезде для модуля памяти.Инженер выполняет сборку нового компьютера. Какие два компонента часто проще установить перед монтажом материнской платы в корпусе? (Выберите два варианта.)

? память

? ЦП

видеокарта

звуковая плата

Сетевой адаптерКакие три важных аспекта следует учитывать при установке ЦП на материнскую плату? (Выберите три варианта).

К рычагу загрузки применяется максимальное усилие вставки, так что ЦП фиксируется на месте.

? ЦП должен быть правильно ориентирован и вставлен в гнездо.

Батарея EPROM CMOS должна быть извлечена перед установкой ЦП.

? Принять антистатические меры предосторожности.

? Термостат и вентилятор ЦП должны быть установлены надлежащим образом.

Контакты ЦП необходимо предварительно очистить с помощью изопропилового спирта.Какой тип разъема следует использовать для подачи питания на привод оптических дисков с интерфейсом PATA?

Berg

? Molex

AT

PS/2

Какое утверждение описывает назначение рамки разъема ввода-вывода?

Она вставляется в материнскую плату, увеличивая число доступных гнезд для адаптерных плат.

Она предоставляет несколько гнезд для подключения жестких дисков SATA к материнской плате.

Она подключает гнезда адаптера PCIe, используемые для видео, непосредственно к ЦП для увеличения скорости обработки.

? Она обеспечивает возможность подключения к портам ввода-вывода материнской платы в разных корпусах компьютера.Инженера попросили установить второй оптический привод в компьютер. Инженеру потребуется настроить этот привод как подчиненный. Как выполнить эту настройку?

? Использовать перемычки на приводе для настройки диска в качестве вспомогательного.

Использовать перемычки на материнской плате для настройки диска в качестве подчиненного.

Подключить диск после перекручивания кабеля PATA.

Обозначить привод как подчиненный в CMOS.Инженер устраняет неполадки с приводом гибких дисков компьютера. Он обнаруживает, что индикатор на приводе гибких дисков постоянно горит. Что следует сделать, чтобы решить проблему?

Удалить привод гибких дисков через мастер «Установка и удаление оборудования»

Заменить привод гибких дисков.

? Подключить кабель данных, убедившись, что цветная полоска на кабеле совмещена с контактом 1 на приводе и материнской плате.

Изменить настройку перемычки для привода гибких дисков на master (главное устройство).

Где хранятся данные настройки BIOS?

? CMOS

кэш

жесткий диск

ОЗУ

Укажите два примера параметров CMOS, которые можно изменить. (Выберите два варианта.)

размер разделов диска

драйверы устройств

размер файла подкачки

? включение и выключение устройств

? порядок загрузкиКак лучше всего нанести термопасту при переустановке ЦП?

? Очистить ЦП и основание радиатора с помощью изопропилового спирта перед нанесением термопасты.

Соскрести остатки старой термопасты с радиатора с помощью острого ножа и обильно нанести новый слой термопасты.

Заменить основание радиатора перед нанесением термопасты.

Очистить основание радиатора с помощью медицинского спирта перед нанесением термопасты.Нанести толстый слой термопасты поверх ранее нанесенной, прежде чем выполнять переустановку ЦП.

В чем заключается преимущество использования драйверов с цифровой подписью?

Они гарантированно совместимы со всеми операционными системами.

Они не требуют обновления.

Производитель гарантирует их совместимость с любым оборудованием.

Они не подвержены ошибкам.

? Они проверены на совместимость с конкретной операционной системой.Каково назначение BIOS?

позволяет компьютеру подключаться к сети

? выполняет самотестирование при включении питания (POST) для внутренних компонентов

предоставляет графические возможности для видеоигр и приложений

предоставляет временное хранилище данных для ЦПИнженер собрал новый компьютер и теперь должен настроить BIOS. В какой момент следует нажать клавишу для запуска программы настройки BIOS?

? во время процедуры POST

в процессе загрузки Windows

перед включением компьютера

после процедуры POST, но перед началом загрузки WindowsВы контролируете работу нового инженера, устанавливающего драйвер устройства на компьютере под управлением ОС Windows. Он спрашивает, почему компания настаивает на использовании драйверов с цифровой подписью. Как лучше всего ответить на этот вопрос?

Использование драйвера без цифровой подписи может привести к фрагментации файлов при их обработке.

Драйвер с цифровой подписью утвержден компанией, разработавшей этот драйвер устройства.

? Драйвер с цифровой подписью прошел лабораторное тестирование Microsoft на проверку качества и таким образом снижает риски для системы.

Все компании, производящие устройства для компьютеров Windows, должны получить подпись Microsoft о завершении контроля на новом драйвере перед его добавлением к операционной системе.

Драйверы с цифровой подписью предотвращают физическое повреждение устройств.

Неправильные ответы я не перевожу, так как в них может находиться нелогичный смысл.

Перевод помечен зеленым цветом, пояснение — синим.

1. What is the automated service that matches resource names with the required IP address?

Что такое автоматизированный сервис, который сопоставляет имена ресурсов с заданным IP адресом?

—HTTP

—SSH

—FQDN

+DNS

—Telnet

—SMTP

2. How does the application layer on a server usually process multiple client request for services?

Как работает на прикладном уровне сервер, обрабатывая несколько запросов к сервису?

—ceases all connections to the service

—denies multiple connections to a single daemon

—suspends the current connection to allow the new connection

+uses support from lower layer functions to distinguish between connections to the service использует поддержку функциями нижних уровней для отличий между подсоединенных к сервису

3. As compared to SSH, what is the primary disadvantage of telnet?

Какой основной недостаток у telnet по сравнению с SSH?

—not widely available

+does not support encryption Telnet не поддерживает шифрование.

—consumes more network bandwidth

—does not support authentication

4. What application layer protocol is commonly used to support for file transfers between a client and a server?

Какой протокол уровня приложений в основном используется для передачи файла между клиентом и сервером?

—HTML

—HTTP

+FTP

—Telnet

5. What are two characteristics of clients in data networks? (Choose two.)

Какими двумя характеристиками обладает клиент в сетях передачи данных? (Выберите две)

—use daemons

+initiate data exchanges инициализирует (запускает) обмен данными

—are repositories of data

+may upload data to servers может загрузить данные на сервер

—listen for requests from servers

6. What are two forms of application layer software? (Choose two.)

Какие существуют две формы программного обеспечения уровня приложений (прикладного уровня) модели OSI? (Выберите два)

+applications Приложения

—dialogs

—requests

+services Сервисы (Услуги)

—syntax

7. What is the purpose of resource records in DNS?

Какова цель записей ресурсов в DNS?

—temporarily holds resolved entries

+used by the server to resolve names используется сервером для разрешения имён

—sent by the client to during a query

—passes authentication information between the server and client

8. What three protocols operate at the Application layer of the OSI model? (Choose three.)

Какие (из перечисленных) три протокола работают на уровне приложений эталонной модели OSI? (выберите три)

—ARP

+DNS

—PPP

+SMTP

+POP

—ICMP

9. What are three properties of peer-to-peer applications? (Choose three.)

Какие три свойства относятся к одноранговым приложениям? (Выберите три)

+acts as both a client and server within the same communication. Они работают одновременно как клиент и сервер внутри одного и того же соединения (связи).

—requires centralized account administration.

+hybrid mode includes a centralized directory of files. Гибридный режим включает централизованную директорию с файлами.

+can be used in client-server networks. Они могут использоваться в клиент-серверных сетях.

—requires a direct physical connection between devices.

—centralized authentication is required.

10. A network administrator is designing a network for a new branch office of twenty-five users. What are the advantages of using a client-server model? (Choose two.)

Сетевой администратор проектирует сеть для нового филиала из 25 пользователей. Какие преимущества от использования клиент-серверной модели? (Выберите две)

+centralized administration централизованное администрирование

—does not require specialized software

+security is easier to enforce более простое соблюдение требований безопасности

—lower cost implementation

—provides a single point of failure

11. Which email components are used to forward mail between servers? (Choose two.)

Какие почтовые компоненты используются для передачи почты между серверами? (Выберите два)

—MDA

—IMAP

+MTA

—POP

+SMTP

—MUA

12. Which statements are correct concerning the role of the MTA in handling email? (Choose three.)

Какие утверждения правильные относительно роли MTA в обработки электронной почты? (Выберите три)

—routes email to the MDA on other servers

+receives email from the client’s MUA получает электронную почту от клиентов MUA

—receives email via the POP3 protocol

+passes email to the MDA for final delivery Письмо приходит в MDA для окончательной доставки

+uses SMTP to route email between servers Для направления почты между серверами используется SMTP

—delivers email to clients via the POP3 protocol

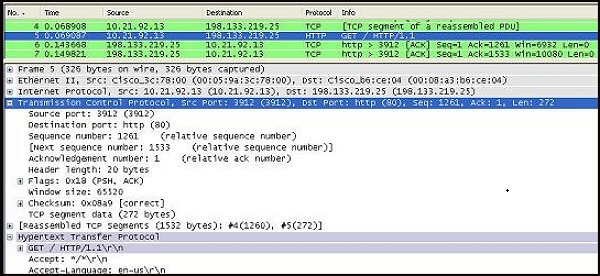

13.

Посмотрите на картинку. Какой порт назначения представлен в строке №5?

+80

—1261

—15533

—3912

—65520

14. Which two protocols are used to control the transfer of web resources from a web server to a client browser? (Choose two.)

Какие два протокола используются для управления передачей веб-ресурсов с веб-сервера к браузеру клиента? (Выберите два)

—ASP

—FTP

—HTML

+HTTP

+HTTPS

—IP

15. Which application layer protocols correctly match a corresponding function? (Choose two.)

Какие протоколы уровня приложений правильно совпадают с соответствующей функцией? (Выберите два)

—DNS dynamically allocates IP addresses to hosts

+HTTP transfers data from a web server to a client HTTP передает данные от веб-сервера к клиенту

—POP delivers email from the client to the server email server

—SMTP supports file sharing

+Telnet provides a virtual connection for remote access Телнет обеспечивает виртуальное соединение для удаленного доступа

16. Which layer of the OSI model supplies services that allow user to interface with the network?

Какой уровень эталонной модели OSI предоставляет услуги, которые предоставляют пользователю интерфейс для работы с сетью?

—physical

—session

—network

—presentation

+application Прикладной уровень (уровень Приложений)

—transport

17. What are two characteristics of peer-to-peer networks? (Choose two.)

Какие две характеристики относятся к одноранговым сетям? (Выберите две)

—scalable

—one way data flow

+decentralized resources децентрализованные ресурсы

—centralized user accounts

+resource sharing without a dedicated server обмен ресурсами происходит без выделенного сервера

18. What application layer protocol describes the services that are used for file sharing in Microsoft networks?

Какой протокол уровня приложений описывает сервисы используемые для предоставления доступа к файлам в сетях Microsoft?

—DHCP

—DNS

+SMB

—SMTP

—Telnet

19. A small home network has been installed to interconnect three computers together for gaming and file sharing. What two properties represent this network type? (Choose two.)

К маленькой домашней сети подключены три компьютера для игр и обмена файлами. Какие два свойства представлены в этом типе сети.

—User accounts are centralized.

+Security is difficult to enforce. Трудно приводимая в жизнь безопасность

—Specialized operating system software is required.

—File permissions are controlled by a single computer.

+A computer that responds to a file sharing request is functioning as a server. Компьютер, который по запросу распространяет файлы, функционирует как сервер.

20. What is the role of the OSI application layer?

Какая роль у уровня приложений эталонной модели OSI?

—provides segmentation of data

—provides encryption and conversion of data

+provides the interface between the applications on either end of the network обеспечивает интерфейс между приложениями на каждом конце сети

—provides control of all the data flowing between the source and destination devices

Правильные ответы выделены жирным шрифтом и помечены знаком «плюс» (+)! Будьте внимательны!

Правильные ответы выделены жирным шрифтом и помечены знаком «плюс» (+)! Будьте внимательны! Вопросы и ответы идут не по порядку! Такая хитрость у Циско.

Глава 3: Сборка компьютера

1 Инженер обнаруживает, что порт PS/2 для подключения мыши не работает. У инженера есть несколько моделей мыши на замену.

Какой порт ввода следует использовать для установки сменной мыши?

eSATA

FireWire

параллельный

+USB

2.Инженер пытается устранить проблему с компьютером, который не удается загрузить.

При включении питания компьютера раздается несколько звуковых сигналов и отображается

сообщение о том, что настройки BIOS были изменены и требуется перенастройка.

Инженер перенастраивает параметры BIOS, сохраняет их, и компьютер загружается.

Позже, после выключения компьютера и его повторного включения, отображается то же

сообщение об ошибке, и все изменения BIOS исчезают. Что следует сделать инженеру, чтобы исправить проблему?

Обновить микропрограмму BIOS.

Извлечь и вставить снова модули ОЗУ.

Заменить материнскую плату.

+Заменить батарею CMOS.

3.Инженер устраняет неполадки с приводом гибких дисков компьютера. Он обнаруживает, что индикатор

на приводе гибких дисков постоянно горит. Что следует сделать, чтобы решить проблему?

Изменить настройку перемычки для привода гибких дисков на master (главное устройство).

+Подключить кабель данных, убедившись, что цветная полоска на кабеле совмещена с контактом 1 на приводе и материнской плате.

Заменить привод гибких дисков.

Удалить привод гибких дисков через мастер «Установка и удаление оборудования»

Инженера попросили установить второй оптический привод в компьютер.

Инженеру потребуется настроить этот привод как подчиненный. Как выполнить эту настройку?

Подключить диск после перекручивания кабеля PATA.

Обозначить привод как подчиненный в CMOS.

+Использовать перемычки на приводе для настройки диска в качестве вспомогательного.

Использовать перемычки на материнской плате для настройки диска в качестве подчиненного.

Назовите важное действие, необходимое при установке второго жесткого диска PATA в компьютере.

Установка размера файла подкачки на новом диске.

+Правильное совмещение контакта №1 кабеля передачи данных PATA с разъемом.

Настройка параметров BIOS для автоматического обнаружения главного диска.

Установка идентификационного номера диска при помощи установки перемычки в правильное положение.

Как лучше всего нанести термопасту при переустановке ЦП?

Нанести толстый слой термопасты поверх ранее нанесенной, прежде чем выполнять переустановку ЦП.

+Очистить ЦП и основание радиатора с помощью изопропилового спирта перед нанесением термопасты.

Соскрести остатки старой термопасты с радиатора с помощью острого ножа и обильно нанести новый слой термопасты.

Очистить основание радиатора с помощью медицинского спирта перед нанесением термопасты.

Заменить основание радиатора перед нанесением термопасты.

Вы контролируете работу нового инженера, устанавливающего драйвер устройства на

компьютере под управлением ОС Windows. Он спрашивает, почему компания настаивает

на использовании драйверов с цифровой подписью. Как лучше всего ответить на этот вопрос?

Драйверы с цифровой подписью предотвращают физическое повреждение устройств.

Использование драйвера без цифровой подписи может привести к фрагментации файлов при их обработке.

+Драйвер с цифровой подписью прошел лабораторное тестирование Microsoft на проверку качества и таким образом снижает риски для системы.

Драйвер с цифровой подписью утвержден компанией, разработавшей этот драйвер устройства.

Все компании, производящие устройства для компьютеров Windows, должны получить подпись Microsoft о завершении контроля на новом драйвере перед его добавлением к операционной системе.

Каково назначение BIOS?

предоставляет графические возможности для видеоигр и приложений

предоставляет временное хранилище данных для ЦП

+выполняет самотестирование при включении питания (POST) для внутренних компонентов

позволяет компьютеру подключаться к сети

Укажите два примера параметров CMOS, которые можно изменить. (Выберите два варианта.)

+включение и выключение устройств

+порядок загрузки

размер разделов диска

драйверы устройств

размер файла подкачки

Инженер собрал новый компьютер и теперь должен настроить BIOS.

В какой момент следует нажать клавишу для запуска программы настройки BIOS?

+во время процедуры POST

перед включением компьютера

в процессе загрузки Windows

после процедуры POST, но перед началом загрузки Windows

Инженер выполняет сборку нового компьютера. Какие два компонента часто проще установить

перед монтажом материнской платы в корпусе? (Выберите два варианта.)

звуковая плата

видеокарта

+память

+ЦП

Сетевой адаптер

Каково минимальное число дисков, необходимое для развертывания RAID 0?

1

+2

3

4

.Какие три важных аспекта следует учитывать при установке ЦП на материнскую плату? (Выберите три варианта).

+Принять антистатические меры предосторожности.

+Термостат и вентилятор ЦП должны быть установлены надлежащим образом.

К рычагу загрузки применяется максимальное усилие вставки, так что ЦП фиксируется на месте.

Батарея EPROM CMOS должна быть извлечена перед установкой ЦП.

Контакты ЦП необходимо предварительно очистить с помощью изопропилового спирта.

+ЦП должен быть правильно ориентирован и вставлен в гнездо.

14.Инженер только что закончил сборку нового компьютера.

При первом включении питания компьютера процедура POST обнаруживает проблему.

Каким образом POST указывает на ошибку?

Сообщение об ошибке передается в BIOS.

Индикатор на передней панели корпуса компьютера несколько раз мигает.

Клавиатура блокируется.

+Раздается серия звуковых сигналов.

В чем заключается преимущество использования драйверов с цифровой подписью?

Они не требуют обновления.

Они не подвержены ошибкам.

Производитель гарантирует их совместимость с любым оборудованием.

Они гарантированно совместимы со всеми операционными системами.

+Они проверены на совместимость с конкретной операционной системой.

Где хранятся данные настройки BIOS?

жесткий диск

+CMOS

ОЗУ

кэш

Какой тип разъема следует использовать для подачи питания на привод оптических дисков с интерфейсом PATA?

Berg

+Molex

AT

PS/2

Инженер устанавливает дополнительную память на компьютер. Как ему обеспечить правильное размещение памяти?

Стрелки на модуле памяти должны быть совмещены со стрелками на гнезде для материнской платы.

Гнезда для модуля памяти имеют цветовую маркировку: один край обозначен красным цветом, а другой — синим.

+Ключ в модуле памяти должен быть совмещен с ключом в гнезде для модуля памяти.

Метка на модуле памяти всегда должна быть направлена в сторону ЦП.

Какое утверждение описывает назначение рамки разъема ввода-вывода?

Она подключает гнезда адаптера PCIe, используемые для видео, непосредственно к ЦП для увеличения скорости обработки.

+Она обеспечивает возможность подключения к портам ввода-вывода материнской платы в разных корпусах компьютера.

Она вставляется в материнскую плату, увеличивая число доступных гнезд для адаптерных плат.

Она предоставляет несколько гнезд для подключения жестких дисков SATA к материнской плате.

Инженер только что закончил сборку нового компьютера.

При первом включении питания компьютера процедура POST обнаруживает проблему в видеоподсистеме.

Каким образом POST указывает на ошибку?

блокируется клавиатура

+раздается несколько звуковых сигналов

индикатор на передней панели корпуса компьютера несколько раз мигает

сообщение об ошибке передается в BIOS

Что используется для предотвращения контакта материнской платы с металлическими участками корпуса компьютера?

разъемы с нулевым усилием вставки

+изолирующие муфты

термопаста

заглушка тыловых портов корпуса

Last Updated on January 28, 2021 by

Cisco CCNA 1 ITN v6.0 chapter 3 Exam Answers Routing and Switching (R&S) Introduction to Networks (ITN) (Version 6.00) collection year 2017, 2018 and 2019 Full 100%. CCNA 1 has been know as ITN. The following are the questions exam answers. Guarantee Passed 100%. CCNA 1 v6.0 chapter 3 exam answers has some new update from the old version 5.1. You can review all chapter 3 Exam Answers. You will get passed scored 100% with this version 6.0. Good Luck for Cisco Netacad ITN v6.0 Exam!

-

Recommend

-

What method can be used by two computers to ensure that packets are not dropped because too much data is being sent too quickly?

- encapsulation

- flow control

- access method

- response timeout

Explanation:

In order for two computers to be able to communicate effectively, there must be a mechanism that allows both the source and destination to set the timing of the transmission and receipt of data. Flow control allows for this by ensuring that data is not sent too fast for it to be received properly.

-

What type of communication will send a message to all devices on a local area network?

- broadcast

- multicast

- unicast

- allcast

Explanation:

Broadcast communication is a one-to-all communication. A unicast communication is a one-to-one communication. Multicast is a one-to-many communication where the message is delivered to a specific group of hosts. Allcast is not a standard term to describe message delivery.

-

What process is used to place one message inside another message for transfer from the source to the destination?

- access control

- decoding

- encapsulation

- flow control

Explanation:

Encapsulation is the process of placing one message format into another message format. An example is how a packet is placed in its entirety into the data field as it is encapsulated into a frame.

-

A web client is sending a request for a webpage to a web server. From the perspective of the client, what is the correct order of the protocol stack that is used to prepare the request for transmission?

- HTTP, IP, TCP, Ethernet

- HTTP, TCP, IP, Ethernet

- Ethernet, TCP, IP, HTTP

- Ethernet, IP, TCP, HTTP

Explanation:

1. HTTP governs the way that a web server and client interact.

2. TCP manages individual conversations between web servers and clients.

3. IP is responsible for delivery across the best path to the destination.

4. Ethernet takes the packet from IP and formats it for transmission.

-

Which statement is correct about network protocols?

- Network protocols define the type of hardware that is used and how it is mounted in racks.

- They define how messages are exchanged between the source and the destination.

- They all function in the network access layer of TCP/IP.

- They are only required for exchange of messages between devices on remote networks.

Explanation:

Network protocols are implemented in hardware, or software, or both. They interact with each other within different layers of a protocol stack. Protocols have nothing to do with the installation of the network equipment. Network protocols are required to exchange information between source and destination devices in both local and remote networks.

-

Which statement is true about the TCP/IP and OSI models?

- The TCP/IP transport layer and OSI Layer 4 provide similar services and functions.

- The TCP/IP network access layer has similar functions to the OSI network layer.

- The OSI Layer 7 and the TCP/IP application layer provide identical functions.

- The first three OSI layers describe general services that are also provided by the TCP/IP internet layer.

Explanation:

The TCP/IP internet layer provides the same function as the OSI network layer. The transport layer of both the TCP/IP and OSI models provides the same function. The TCP/IP application layer includes the same functions as OSI Layers 5, 6, and 7.

-

What is an advantage of using standards to develop and implement protocols?

- A particular protocol can only be implemented by one manufacturer.

- Products from different manufacturers can interoperate successfully.

- Different manufacturers are free to apply different requirements when implementing a protocol.

- Standards provide flexibility for manufacturers to create devices that comply with unique requirements.

Explanation:

The TCP/IP internet layer provides the same function as the OSI network layer. The transport layer of both the TCP/IP and OSI models provides the same function. The TCP/IP application layer includes the same functions as OSI Layers 5, 6, and 7.

-

What three application layer protocols are part of the TCP/IP protocol suite? (Choose three.)

- ARP

- DHCP

- DNS

- FTP

- NAT

- PPP

Explanation:

DNS, DHCP, and FTP are all application layer protocols in the TCP/IP protocol suite. ARP and PPP are network access layer protocols, and NAT is an internet layer protocol in the TCP/IP protocol suite.

-

What are proprietary protocols?

- protocols developed by private organizations to operate on any vendor hardware

- protocols that can be freely used by any organization or vendor

- protocols developed by organizations who have control over their definition and operation

- a collection of protocols known as the TCP/IP protocol suite

Explanation:

Proprietary protocols have their definition and operation controlled by one company or vendor. Some of them can be used by different organizations with permission from the owner. The TCP/IP protocol suite is an open standard, not a proprietary protocol.

-

What is an advantage of network devices using open standard protocols?

- Network communications is confined to data transfers between devices from the same vendor.

- A client host and a server running different operating systems can successfully exchange data.

- Internet access can be controlled by a single ISP in each market.

- Competition and innovation are limited to specific types of products.

Explanation:

An advantage of network devices implementing open standard protocols, such as from the TCP/IP suite, is that clients and servers running different operating systems can communicate with each other. Open standard protocols facilitate innovation and competition between vendors and across markets, and can reduce the occurrence of monopolies in networking markets.

-

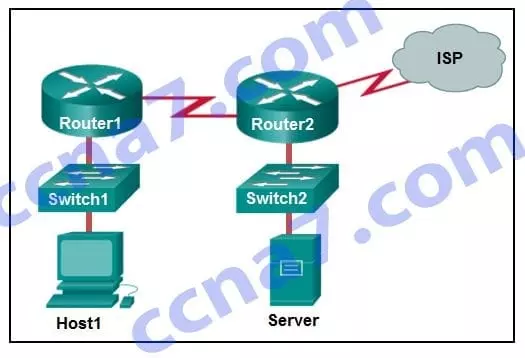

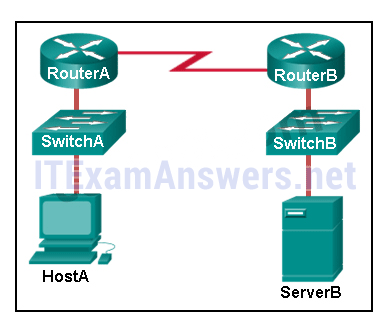

Refer to the exhibit. If Host1 were to transfer a file to the server, what layers of the TCP/IP model would be used?

Cisco ITN CCNA 1 v6.0 Chapter 3 Exam Answer R&S 2018 2019 001

- only application and Internet layers

- only Internet and network access layers

- only application, Internet, and network access layers

- application, transport, Internet, and network access layers

- only application, transport, network, data link, and physical layers

- application, session, transport, network, data link, and physical layers

Explanation:

The TCP/IP model contains the application, transport, internet, and network access layers. A file transfer uses the FTP application layer protocol. The data would move from the application layer through all of the layers of the model and across the network to the file server.

-

Which three layers of the OSI model are comparable in function to the application layer of the TCP/IP model? (Choose three.)

- application

- presentation

- session

- transport

- data link

- physical

- network

Explanation:

The TCP/IP model consists of four layers: application, transport, internet, and network access. The OSI model consists of seven layers: application, presentation, session, transport, network, data link, and physical. The top three layers of the OSI model: application, presentation, and session map to the application layer of the TCP/IP model.

-

At which layer of the OSI model would a logical address be encapsulated?

- physical layer

- data link layer

- network layer

- transport layer

Explanation:

Logical addresses, also known as IP addresses, are added at the network layer. Physical addresses are edded at the data link layer. Port addresses are added at the transport layer. No addresses are added at the physical layer.

-

Which PDU format is used when bits are received from the network medium by the NIC of a host?

- file

- frame

- packet

- segment

Explanation:

When received at the physical layer of a host, the bits are formatted into a frame at the data link layer. A packet is the PDU at the network layer. A segment is the PDU at the transport layer. A file is a data structure that may be used at the application layer.

-

Which PDU is processed when a host computer is de-encapsulating a message at the transport layer of the TCP/IP model?

- bits

- frame

- packet

- segment

Explanation:

At the transport layer, a host computer will de-encapsulate a segment to reassemble data to an acceptable format by the application layer protocol of the TCP/IP model.

-

Refer to the exhibit. HostA is attempting to contact ServerB. Which two statements correctly describe the addressing that HostA will generate in the process? (Choose two.)

Cisco ITN CCNA 1 v6.0 Chapter 3 Exam Answer R&S 2018 2019 002

- A packet with the destination IP address of RouterB.

- A frame with the destination MAC address of SwitchA.

- A packet with the destination IP address of RouterA.

- A frame with the destination MAC address of RouterA.

- A packet with the destination IP address of ServerB.

- A frame with the destination MAC address of ServerB.

Explanation:

In order to send data to ServerB, HostA will generate a packet that contains the IP address of the destination device on the remote network and a frame that contains the MAC address of the default gateway device on the local network.

-

Which address does a NIC use when deciding whether to accept a frame?

- source IP address

- source MAC address

- destination IP address

- destination MAC address

- source Ethernet address

-

What will happen if the default gateway address is incorrectly configured on a host?

- The host cannot communicate with other hosts in the local network.

- The switch will not forward packets initiated by the host.

- The host will have to use ARP to determine the correct address of the default gateway.

- The host cannot communicate with hosts in other networks.

- A ping from the host to 127.0.0.1 would not be successful.

Explanation:

When a host needs to send a message to another host located on the same network, it can forward the message directly. However, when a host needs to send a message to a remote network, it must use the router, also known as the default gateway. This is because the data link frame address of the remote destination host cannot be used directly. Instead, the IP packet has to be sent to the router (default gateway) and the router will forward the packet toward its destination. Therefore, if the default gateway is incorrectly configured, the host can communicate with other hosts on the same network, but not with hosts on remote networks.

-

Which characteristic describes the default gateway of a host computer?

- the logical address of the router interface on the same network as the host computer

- the physical address of the switch interface connected to the host computer

- the physical address of the router interface on the same network as the host computer

- the logical address assigned to the switch interface connected to the router

Explanation:

The default gateway is the IP address of an interface on the router on the same network as the sending host.

-

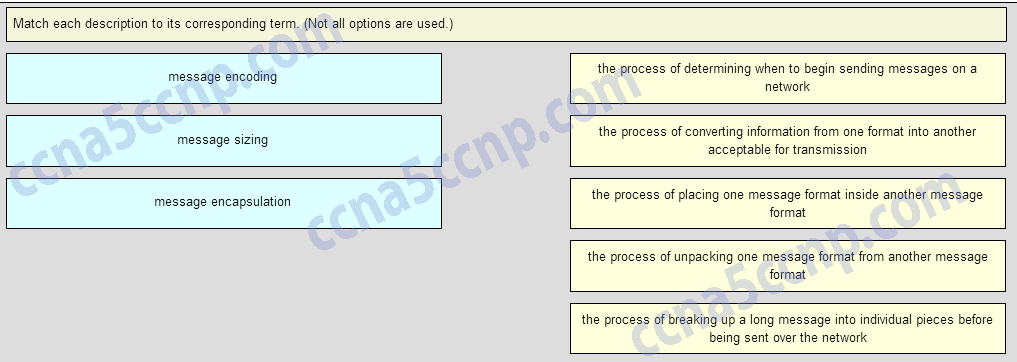

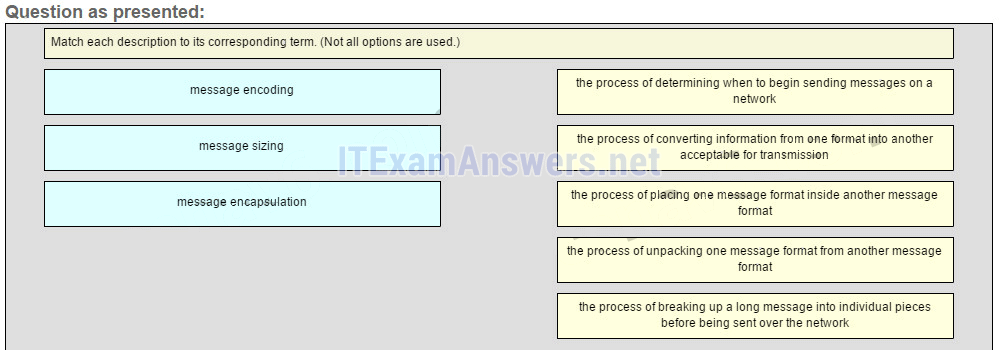

Match each description to its corresponding term. (Not all options are used.)

- Question

Cisco ITN CCNA 1 v6.0 Chapter 3 Exam Answer R&S 2018 2019 003

- Answer

Cisco ITN CCNA 1 v6.0 Chapter 3 Exam Answer R&S 2018 2019 004

- Question

-

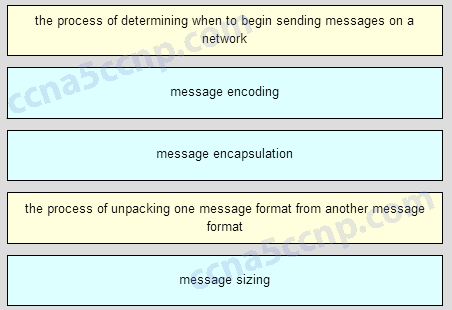

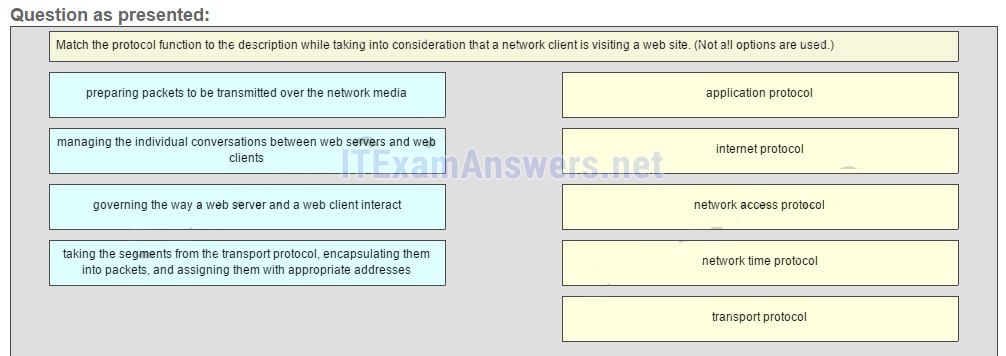

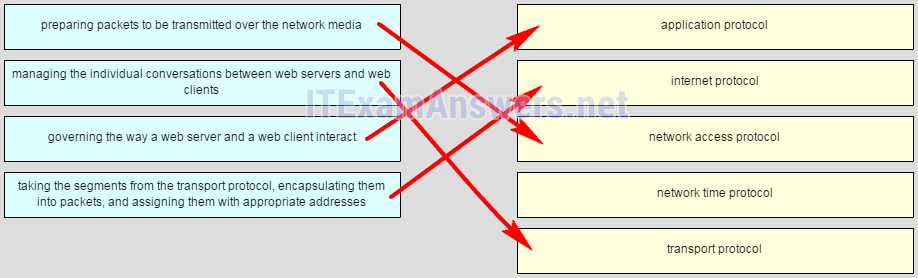

Match the protocol function to the description while taking into consideration that a network client is visiting a web site. (Not all options are used.)

- Question

Cisco ITN CCNA 1 v6.0 Chapter 3 Exam Answer R&S 2018 2019 005

- Answer

Cisco ITN CCNA 1 v6.0 Chapter 3 Exam Answer R&S 2018 2019 006

Explanation:When a web client visits a web server, several network communication protocols are involved. These different protocols work together to ensure that the messages are received and understood by both parties. These protocols include the following:

- Application Protocol – governing the way a web server and a web client interact

- Transport Protocol – managing the individual conversations between web servers and web clients

- Internet Protocol – taking the formatted segments from the transport protocol, encapsulating them into packets, assigning them the appropriate addresses, and delivering them across the best path to the destination host

- Network Access Protocol – preparing packets to be transmitted over the network media

Network Time Protocol is used to synchronize clocks between computer systems. It is not involved in this case.

- Question

-

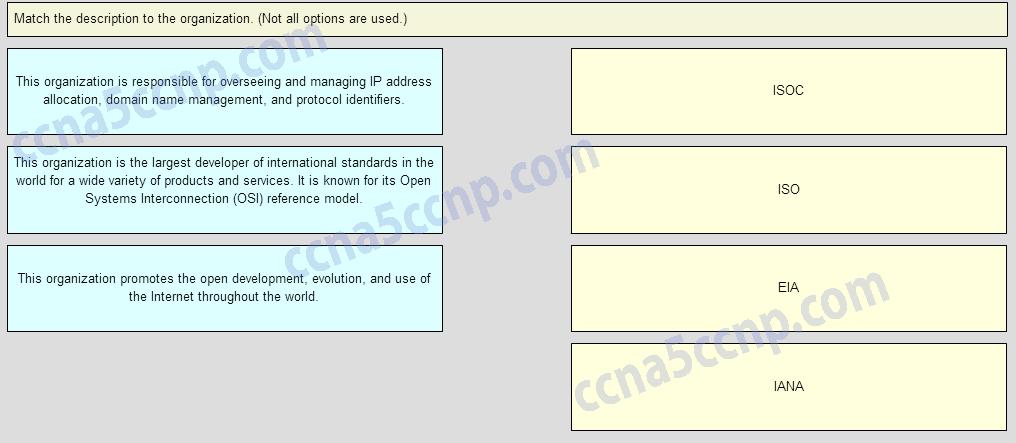

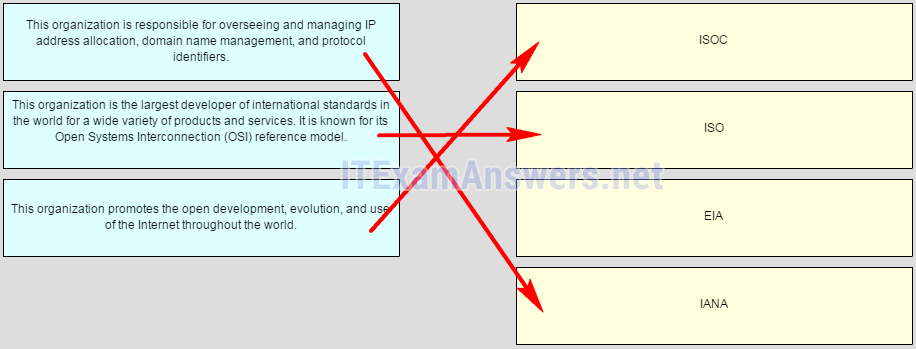

Match the description to the organization. (Not all options are used.)

- Question

Cisco ITN CCNA 1 v6.0 Chapter 3 Exam Answer R&S 2018 2019 007

- Answer

Cisco ITN CCNA 1 v6.0 Chapter 3 Exam Answer R&S 2018 2019 008

Explanation:The EIA is an international standards and trade organization for electronics organizations. It is best known for its standards related to electrical wiring, connectors, and the 19-inch racks used to mount networking equipment.

- Question

-

Recommend

CCNA 3 Chapter 3 Exam Answers

-

Which two network design features require Spanning Tree Protocol (STP) to ensure correct network operation?

(Choose two.)

redundant links between Layer 2 switches*

link-state dynamic routing that provides redundant routes

implementing VLANs to contain broadcasts

static default routes

removing single points of failure with multiple Layer 2 switches*

-

Which STP priority configuration would ensure that a switch would always be the root switch?

spanning-tree vlan 10 root primary

spanning-tree vlan 10 priority 0*

spanning-tree vlan 10 priority 4096

spanning-tree vlan 10 priority 61440

-

What additional information is contained in the 12-bit extended system ID of a BPDU?

MAC address

port ID

VLAN ID*

IP address

-

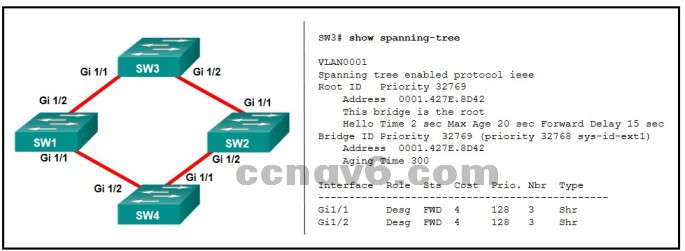

Refer to the exhibit. Which trunk link will not forward any traffic after the root bridge election process is complete?

Trunk1

Trunk2*

Trunk3

Trunk4

-

Which protocol provides up to 16 instances of RSTP, combines many VLANs with the same physical and logical topology into a common RSTP instance, and provides support for PortFast, BPDU guard, BPDU filter, root guard, and loop guard?

STP

PVST+

MST*

Rapid PVST+

-

Fill in the blank. Do not use abbreviations.

The spanning-tree _______ global configuration command is used to enable Rapid PVST+.

Correct Answer: mode rapid-pvst

-

What port type is used to interconnect switches in a switch stack?

designated

StackWise*

root

edge

-

Which spanning tree standard supports only one root bridge so that traffic from all VLANs flows over the same path?

802.1D*

PVST+

Rapid PVST

MST

-

Which two types of spanning tree protocols can cause suboptimal traffic flows because they assume only one spanning-tree instance for the entire bridged network?

(Choose two.)

STP*

MSTP

RSTP*

PVST+

Rapid PVST+

-

What is the purpose of the Spanning Tree Protocol (STP)?

prevents Layer 2 loops*

prevents routing loops on a router

creates smaller broadcast domains

allows Cisco devices to exchange routing table updates

creates smaller collision domains

-

Which port state will switch ports immediately transition to when configured for PortFast?

learning

forwarding*

blocking

listening

-

Refer to the exhibit. Which switch will be elected the root bridge and which switch will place a port in blocking mode?

(Choose two.)

SW1 will become the root bridge.

SW2 will get a port blocked.

SW4 will become the root bridge.

SW2 will become the root bridge.

SW3 will become the root bridge.*

SW4 will get a port blocked.*

-

What is an advantage of PVST+?

PVST+ optimizes performance on the network through autoselection of the root bridge.

PVST+ reduces bandwidth consumption compared to traditional implementations of STP that use CST.

PVST+ requires fewer CPU cycles for all the switches in the network.

PVST+ optimizes performance on the network through load sharing.*

-

To obtain an overview of the spanning tree status of a switched network, a network engineer issues the show spanning-tree command on a switch. Which two items of information

will this command display?(Choose two.)

The role of the ports in all VLANs.*

The root bridge BID.*

The number of broadcasts received on each root port.

The IP address of the management VLAN interface.

The status of native VLAN ports.

-

A network administrator is preparing the implementation of Rapid PVST+ on a production network. How are the Rapid PVST+ link types determined on the switch interfaces?

Link types can only be determined if PortFast has been configured.

Link types are determined automatically.*

Link types must be configured with specific port configuration commands.

Link types can only be configured on access ports configured with a single VLAN.

-

If no bridge priority is configured in PVST, which criteria is considered when electing the root bridge?

highest MAC address

lowest MAC address*

lowest IP address

highest IP address

-

What is the outcome of a Layer 2 broadcast storm?

ARP broadcast requests are returned to the transmitting host.

CSMA/CD will cause each host to continue transmitting frames.

New traffic is discarded by the switch because it is unable to be processed.*

Routers will take over the forwarding of frames as switches become congested.

-

Open the PT Activity. Perform the tasks in the activity instructions and then answer the question. Which switch is the root bridge?

Switch_4

Switch_1

Switch_3

Switch_2

-

In which two port states does a switch learn MAC addresses and process BPDUs in a PVST network?

(Choose two.)

disabled

blocking

listening

forwarding*

learning*

-

Which Cisco switch feature ensures that configured switch edge ports do not cause Layer 2 loops if a port is mistakenly connected to another switch?

PortFast

extended system ID

BPDU guard*

PVST+

-

What is a characteristic of a Layer 2 loop?

Broadcast frames are forwarded back to the sending switch.*

The Time-to-Live attribute of a frame is set to infinity.

Routers continually forward packets to other routers.

A switch is continually forwarding the same unicast frame.

-

Refer to the exhibit. What is the role of the SW3 switch?

designated switch

root bridge*

enabled bridge

local bridge

edge switch

-

Which three components are combined to form a bridge ID?

MAC address*

extended system ID*

IP address

cost

bridge priority*

port ID

-

Which RSTP ports are connected to end devices?

edge ports*

designated ports

trunk ports

root ports

-

Question as presented:

How to find: Press “Ctrl + F” in the browser and fill in whatever wording is in the question to find that question/answer. If the question is not here, find it in Questions Bank.

NOTE: If you have the new question on this test, please comment Question and Multiple-Choice list in form below this article. We will update answers for you in the shortest time. Thank you! We truly value your contribution to the website.

1. What method can be used by two computers to ensure that packets are not dropped because too much data is being sent too quickly?

- encapsulation

- flow control

- access method

- response timeout

Explain:

In order for two computers to be able to communicate effectively, there must be a mechanism that allows both the source and destination to set the timing of the transmission and receipt of data. Flow control allows for this by ensuring that data is not sent too fast for it to be received properly.

2. What type of communication will send a message to all devices on a local area network?

- broadcast

- multicast

- unicast

- allcast

Explain:Broadcast communication is a one-to-all communication. A unicast communication is a one-to-one communication. Multicast is a one-to-many communication where the message is delivered to a specific group of hosts. Allcast is not a standard term to describe message delivery.

3. What process is used to place one message inside another message for transfer from the source to the destination?

- access control

- decoding

- encapsulation

- flow control

Explain:Encapsulation is the process of placing one message format into another message format. An example is how a packet is placed in its entirety into the data field as it is encapsulated into a frame.

4. A web client is sending a request for a webpage to a web server. From the perspective of the client, what is the correct order of the protocol stack that is used to prepare the request for transmission?

- HTTP, IP, TCP, Ethernet

- HTTP, TCP, IP, Ethernet

- Ethernet, TCP, IP, HTTP

- Ethernet, IP, TCP, HTTP

Explain:

1. HTTP governs the way that a web server and client interact.

2. TCP manages individual conversations between web servers and clients.

3. IP is responsible for delivery across the best path to the destination.

4. Ethernet takes the packet from IP and formats it for transmission.

5. Which statement is correct about network protocols?

- Network protocols define the type of hardware that is used and how it is mounted in racks.

- They define how messages are exchanged between the source and the destination.

- They all function in the network access layer of TCP/IP.

- They are only required for exchange of messages between devices on remote networks.

Explain:

Network protocols are implemented in hardware, or software, or both. They interact with each other within different layers of a protocol stack. Protocols have nothing to do with the installation of the network equipment. Network protocols are required to exchange information between source and destination devices in both local and remote networks.

6. Which statement is true about the TCP/IP and OSI models?

- The TCP/IP transport layer and OSI Layer 4 provide similar services and functions.

- The TCP/IP network access layer has similar functions to the OSI network layer.

- The OSI Layer 7 and the TCP/IP application layer provide identical functions.

- The first three OSI layers describe general services that are also provided by the TCP/IP internet layer.

Explain:

The TCP/IP internet layer provides the same function as the OSI network layer. The transport layer of both the TCP/IP and OSI models provides the same function. The TCP/IP application layer includes the same functions as OSI Layers 5, 6, and 7.

7. What is an advantage of using standards to develop and implement protocols?

- A particular protocol can only be implemented by one manufacturer.

- Products from different manufacturers can interoperate successfully.

- Different manufacturers are free to apply different requirements when implementing a protocol.

- Standards provide flexibility for manufacturers to create devices that comply with unique requirements.

Explain:

Standards-based protocols enable products from different manufacturers to interoperate successfully. Standards-based protocols enable many manufacturers to implement that protocol. If different manufacturers implement different requirements within the same protocol, then their products will not be interoperable.

8. What three application layer protocols are part of the TCP/IP protocol suite? (Choose three.)

- ARP

- DHCP

- DNS

- FTP

- NAT

- PPP

Explain:

DNS, DHCP, and FTP are all application layer protocols in the TCP/IP protocol suite. ARP and PPP are network access layer protocols, and NAT is an internet layer protocol in the TCP/IP protocol suite.

9. What are proprietary protocols?

- protocols developed by private organizations to operate on any vendor hardware

- protocols that can be freely used by any organization or vendor

- protocols developed by organizations who have control over their definition and operation

- a collection of protocols known as the TCP/IP protocol suite

Explain:

Proprietary protocols have their definition and operation controlled by one company or vendor. Some of them can be used by different organizations with permission from the owner. The TCP/IP protocol suite is an open standard, not a proprietary protocol.

10. What is an advantage of network devices using open standard protocols?

- Network communications is confined to data transfers between devices from the same vendor.

- A client host and a server running different operating systems can successfully exchange data.

- Internet access can be controlled by a single ISP in each market.

- Competition and innovation are limited to specific types of products.

Explain: